IPsec VPN

🔒 IPsec VPN (אתר-לאתר - Site-to-Site)

1. סקירה כללית

רשת פרטית וירטואלית (VPN) משמשת לבניית רשת פרטית וירטואלית על גבי רשת ציבורית, ולהעברת תעבורת רשת פרטית ברשת וירטואלית זו.

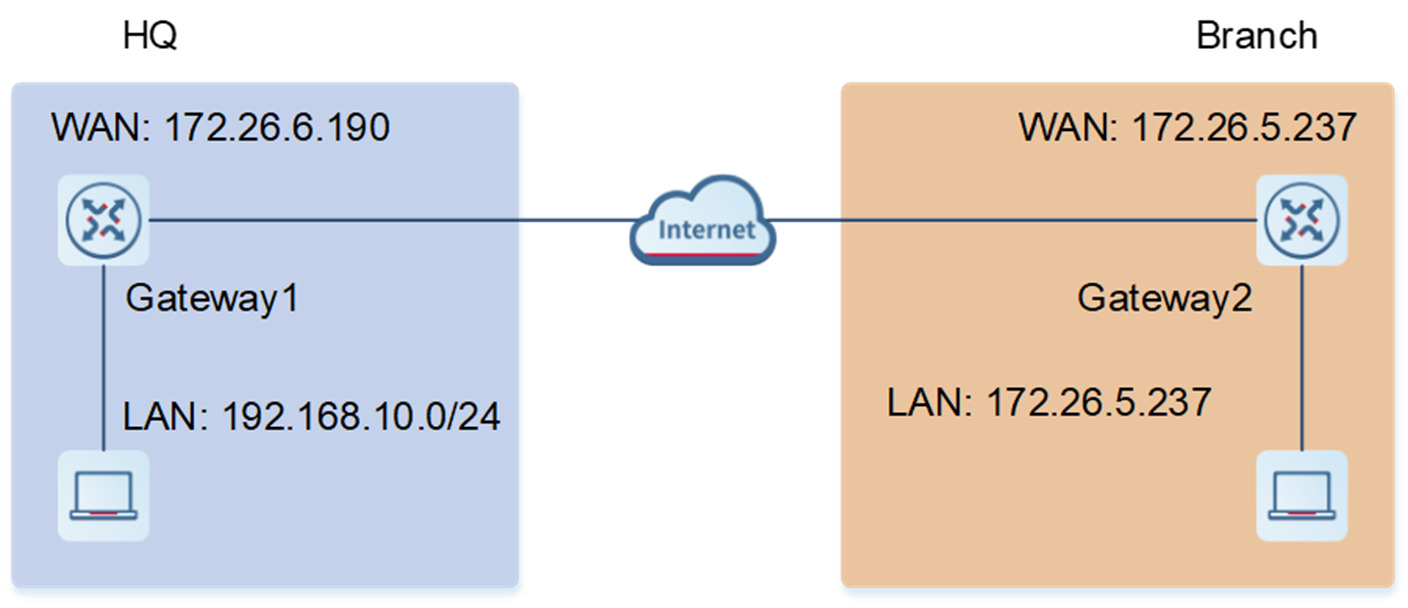

VPN אתר-לאתר (Site-to-Site VPN) נוצר חיבור בין שתי רשתות מקומיות (LAN) באמצעות מנהרת VPN. האיור מציג את טופולוגיית הרשת הטיפוסית. המטה הראשי (HQ) והסניף של ארגון מחוברים לאינטרנט דרך שער (Gateway) 1 ושער 2, בהתאמה. המטה והסניף שולחים לעתים קרובות נתונים חסויים פנימיים זה לזה בשל צרכים עסקיים. כדי לאבטח את העברת הנתונים באינטרנט, מוקמת מנהרת VPN בין שער 1 לשער 2.

בתרחיש זה, רשתות המטה והסניף מחוברות לאינטרנט דרך שערים קבועים, והרשת קבועה יחסית. הגישה היא דו-כיוונית, כלומר גם הסניף וגם המטה עשויים ליזום גישה לצד השני. השימוש הנפוץ הוא לתקשורת עסקית של רשתות סופרמרקטים, משרדי ממשלה ובנקים.

ניתן ליישם VPN אתר-לאתר בדרכים הבאות: PPTP, L2TP, IPSec, ו-L2TP over IPsec. Ruijie Cloud תומכת רק במצב IPsec VPN.

2. תצורת VPN אתר-לאתר (מבוסס IPsec VPN)

2.1 תצורת VPN עבור שער המטה (HQ Gateway)

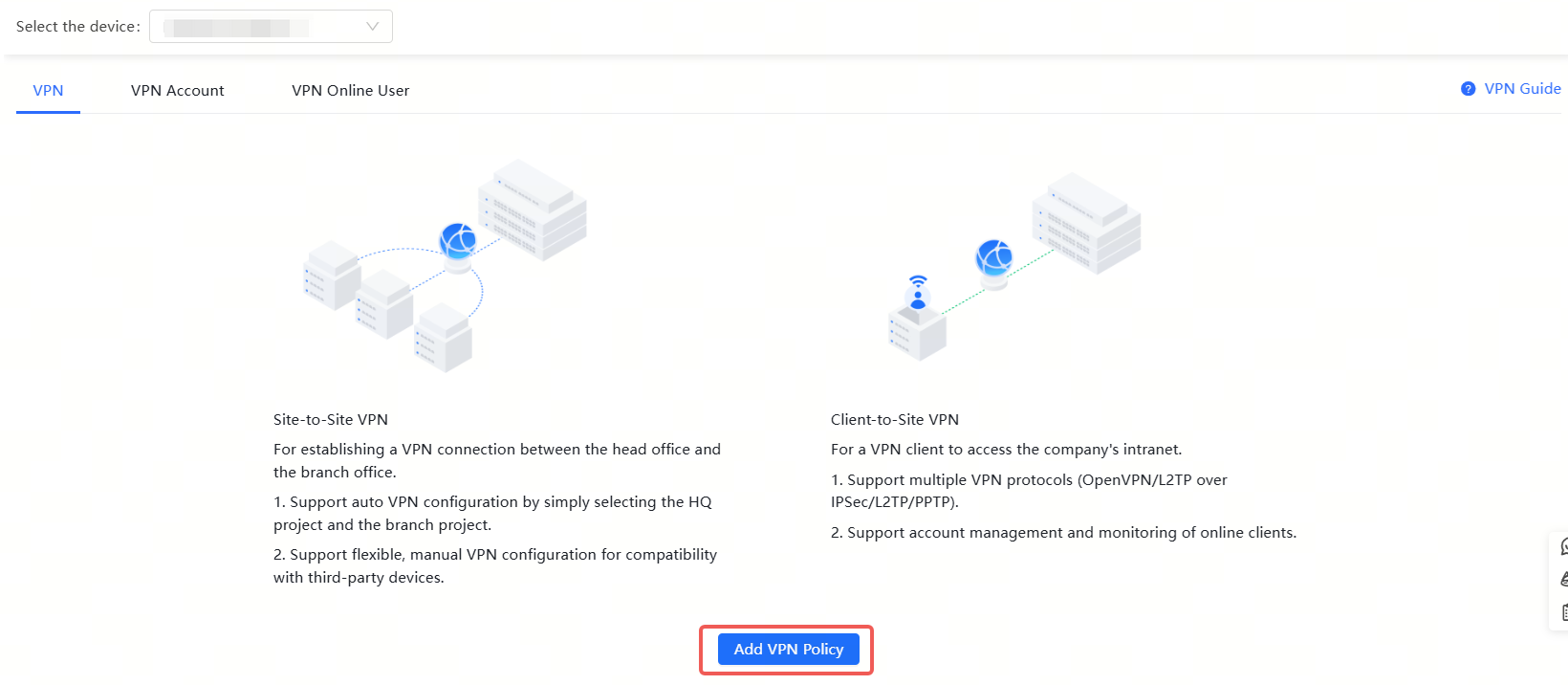

(1) לחץ על Add VPN Policy (הוסף מדיניות VPN).

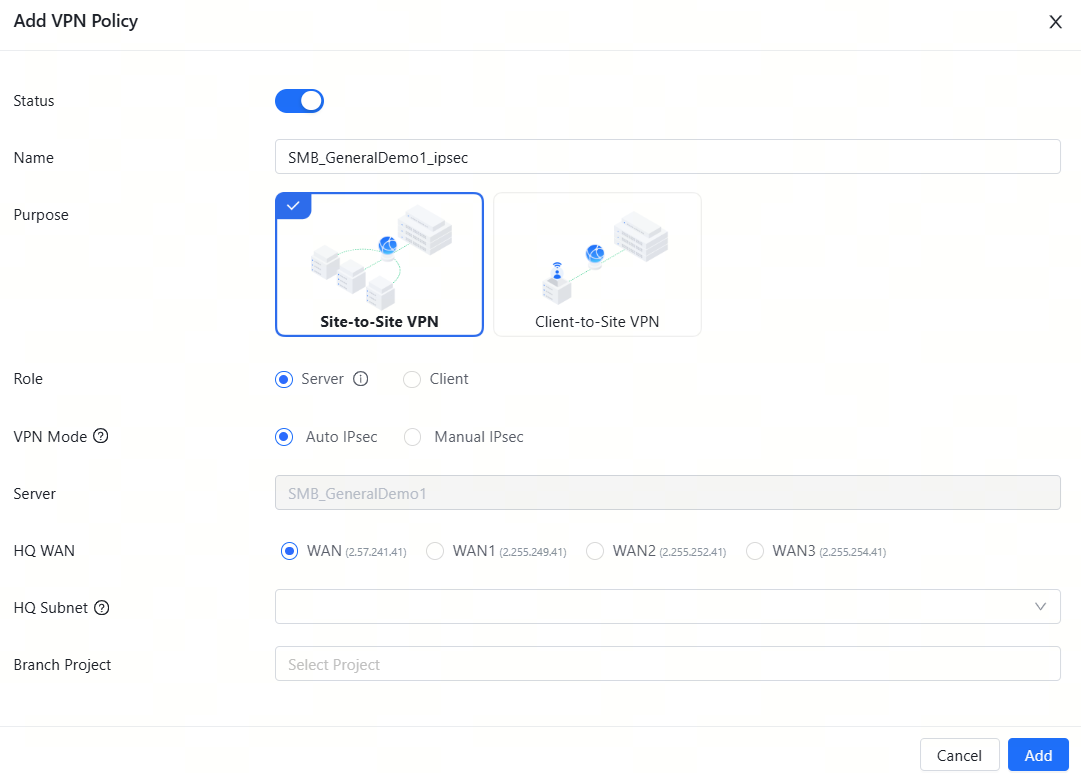

(2) הגדר את פריטי התצורה הקשורים ל-VPN של המטה.

| פרמטר | תיאור |

|---|---|

| Status (סטטוס) | ציין אם לאפשר את מדיניות ה-VPN. ודא שמדיניות ה-VPN של המטה והסניף מופעלת כדי שמנהרת ה-VPN בין המטה לסניף תוקם בהצלחה. |

| Remark (הערה) | ספק תיאור של מדיניות ה-VPN. |

| Purpose (מטרה) | ציין את תרחיש השימוש ב-VPN. בחר Site-to-Site (אתר-לאתר). |

| Role (תפקיד) | ציין את תפקיד השער הנוכחי. בחר Server (שרת) עבור שער המטה, ואת כתובת ה-IP הציבורית של יציאת ה-WAN של המטה. |

| VPN Mode (מצב VPN) | אוטומטי (Auto IPsec) או ידני (Manual IPsec). |

| HQ WAN (WAN של המטה) | בחר את יציאת ה-WAN של המטה. |

| HQ Subnet (תת-רשת של המטה) | ציין את מסיכת תת-הרשת של שער המטה. יש להגדיר פרמטר זה כאשר VPN Mode מוגדר כ-Manual IPsec. |

| Branch Subnet (תת-רשת של הסניף) | ציין את מסיכת תת-הרשת של שער הסניף. |

| HQ Project (פרויקט המטה) | הפרויקט שאליו שייך השער. |

| Pre-Shared Key (מפתח משותף מראש) | המפתח המשותף מראש הנדרש להצפנת IPsec. יש להגדיר פרמטר זה כאשר VPN Mode מוגדר כ-Manual IPsec. |

2.2 תצורת VPN עבור שער הסניף (Branch Gateway) (אופציונלי)

(1) כאשר VPN מוגדר עבור שער המטה, אם VPN Mode מוגדר כ-Manual IPsec, בצע את הפעולות הבאות. אם VPN Mode אינו מוגדר כ-Auto IPsec, אין צורך בפעולות הבאות.

(2) לחץ על Add VPN Policy (הוסף מדיניות VPN).

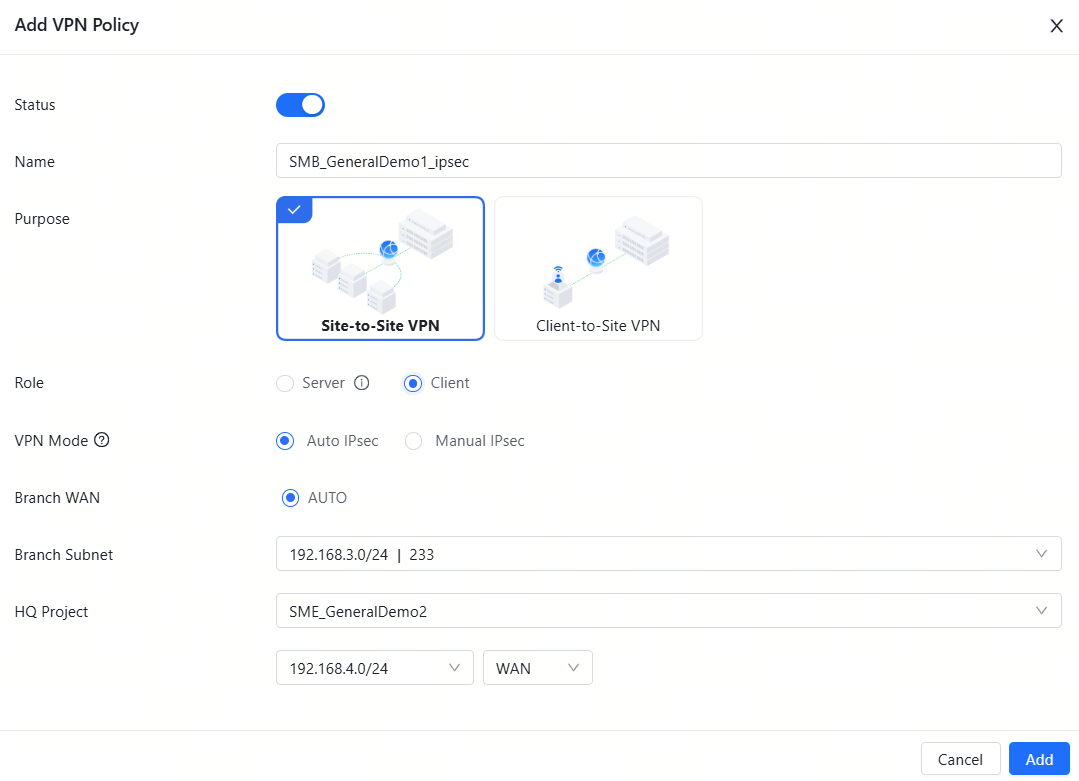

(3) הגדר פריטי תצורה הקשורים ל-VPN של הסניף.

| פרמטר | תיאור |

|---|---|

| Status (סטטוס) | ציין אם לאפשר את מדיניות ה-VPN. ודא שמדיניות ה-VPN של המטה והסניף מופעלת כדי שמנהרת ה-VPN בין המטה לסניף תוקם בהצלחה. |

| Remark (הערה) | ספק תיאור של מדיניות ה-VPN. |

| Purpose (מטרה) | ציין את תרחיש השימוש ב-VPN. בחר Site-to-Site (אתר-לאתר). |

| Role (תפקיד) | ציין את תפקיד השער הנוכחי. בחר Client (לקוח) אם יש צורך לחבר את שער הסניף. |

| VPN Mode (מצב VPN) | אוטומטי (Auto) או ידני (Manual). |

| Branch WAN (WAN של הסניף) | בחר את יציאת ה-WAN של הסניף. |

| HQ Subnet (תת-רשת של המטה) | ציין את מסיכת תת-הרשת של שער המטה. יש להגדיר פרמטר זה כאשר VPN Mode מוגדר כ-Manual IPsec. |

| HQ IP/Domain (כתובת IP/דומיין של המטה) | ציין את כתובת ה-IP או שם הדומיין של שער המטה. יש להגדיר פרמטר זה כאשר VPN Mode מוגדר כ-Manual IPsec. |

| Headquarters (מטה ראשי) | ציין את שם שער המטה. |

| Branch Subnet (תת-רשת של הסניף) | ציין את מסיכת תת-הרשת של שער הסניף. |

| HQ Project (פרויקט המטה) | הפרויקט שאליו שייך השער. |

| Pre-Shared Key (מפתח משותף מראש) | המפתח המשותף מראש הנדרש להצפנת IPsec. יש להגדיר פרמטר זה כאשר VPN Mode מוגדר כ-Manual IPsec. |

(4) (אופציונלי) כאשר VPN Mode מוגדר כ-Manual IPsec, לחץ על Advanced (מתקדם) כדי להגדיר פריטים הקשורים ל-IKE/IPsec.